Wazuh SIEM: Maßgeschneiderte Sicherheit – 24/7 Support

Wazuh - Ein SIEM Öko-System, das sich an Ihr Unternehmen anpasst und nicht umgekehrt.

Mit der SIEM Lösung Wazuh wird zurzeit der SIEM Markt kräftig aufgewühlt. Neben der Kernaufgabe eines SIEMs, sicherheitsrelevante Events zu analysieren, bietet es weitere mächtige Eigenschaften an.

- Log Data Analysis und Log Collection.

- File Integrity Monitoring (FIM), zur Identifizierung von Datei-Änderungen im Kontext:

- Inhalt

- Rechte

- Eigentümerschaft

- Attribute

- All das wird ergänzt durch die native Identifizierung des Nutzers, der diese Änderung hervorgerufen hat.

- Extended Detection and Response (XDR) bzw. automatisierte Gegenmaßnahmen.

- Die Möglichkeit, bestehende Prozesse (z.B. die des Schwachstellenmanagements und des Asset-Managements), mit Kontrollmöglichkeiten zu ergänzen:

- Malware Detection

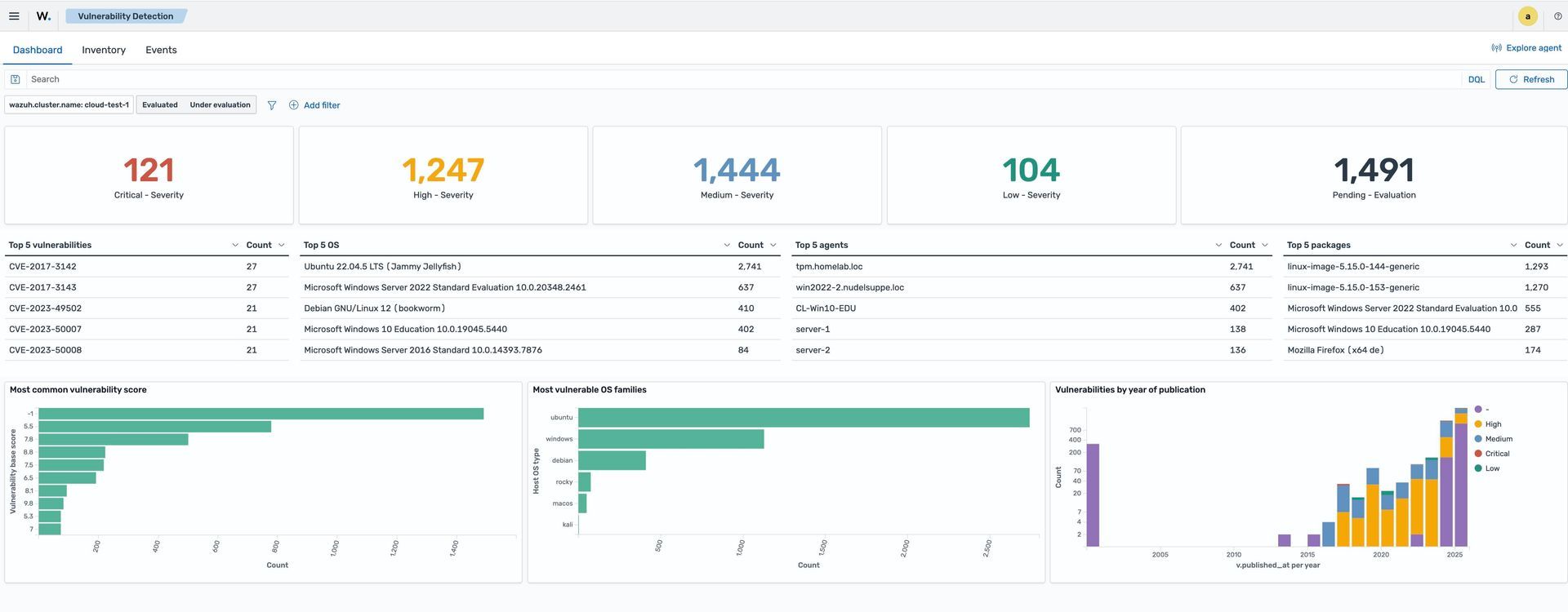

- Vulnerability Detection.

- Security Configuration Assessment (SCA).

- System Inventory.

- Dashboards und Reports.

- Eine sehr starke API.

- Günstiger Betrieb in der Cloud (in Deutschland 🇩🇪).

- Eigener Betrieb On-Premises 🏢 oder im Rechenzentrum.

- Kontinuierliche Weiterentwicklung.

- Kein Vendor Lock-in, da Open-Source.

- Und noch vieles mehr.

Mit meiner Expertise, mit der SIEM Lösung Wazuh, kann ich Ihnen folgende Benefits anbieten:

- Der persönliche Anspruch, gemeinsam ein SIEM mit Sachverstand bei Ihnen zu etablieren.

- Compliance Anforderungen wie z.B. die ISO 27001:2022 oder NIS-2 zu berücksichtigen und alle involvierten Personen nach und nach abzuholen.

- Offizieller Wazuh Platinum Ambassador.

- Offizielles Training von Wazuh absolviert.

- Bei Bedarf, Zusammenarbeit mit starken Partnern.

- Lösungskompetenz, durch intensives Praxiswissen.

- Demo-Instanzen und Vergleichsmaterial.

- Bei Bedarf: 📞 24 × 7 Rufbereitschaft und Wazuh Support.

- Bei Bedarf: Aufbau eines SOCs.

- Unterstützung bei der realistischen Risiko-Bewertung und Risiko-Behandlung.

Systematische Planung und Integration: Ein Schritt nach dem anderen!

Systematisch betreue ich Sie bei der Planung, Implementierung und Betriebsübergabe Ihres SIEM.

Gemeinsam verfolge ich diesen groben Plan:

- Klärung Ihrer Erwartungen an ein SIEM: Welche Ergebnisse wollen Sie erreichen?

- Evaluierung des Asset-Managements bzw. Unterstützung bei der Erstellung eines pragmatischen (jedoch effektiven) Asset-Managements.

- Analyse Ihrer Datenklassifizierung: Welche Daten und Systeme sind besonders kritisch, und wie werden diese aktuell geschützt?

- Evaluierung von etwaigen Wissenslücken im Kontext Datenströme und deren verschiedenen Technologien dahinter.

Gegebenenfalls biete ich fokussiertes Hands-on Training an. - Planung der Ressourcen und Aufbau der Infrastruktur, sowie eine stete Analyse und Optimierung der Systemlasten für eine effiziente Performance.

- Planung und Realisierung bei der Anbindung von Systemen und Datenströmen, jedoch immer einen Schritt nach dem anderen und stets zusammen mit Ihrem IT-Team.

- Ich helfe Ihnen, unbekannte Logs und Datenströme zu entschlüsseln und in Ihr SIEM zu integrieren, auch wenn diese nicht nativ unterstützt werden.

- Mit einer gründlichen Analyse der Logs und Datenströme optimiere ich die Erkennung und Auslösung relevanter Alarme durch Ihr SIEM.

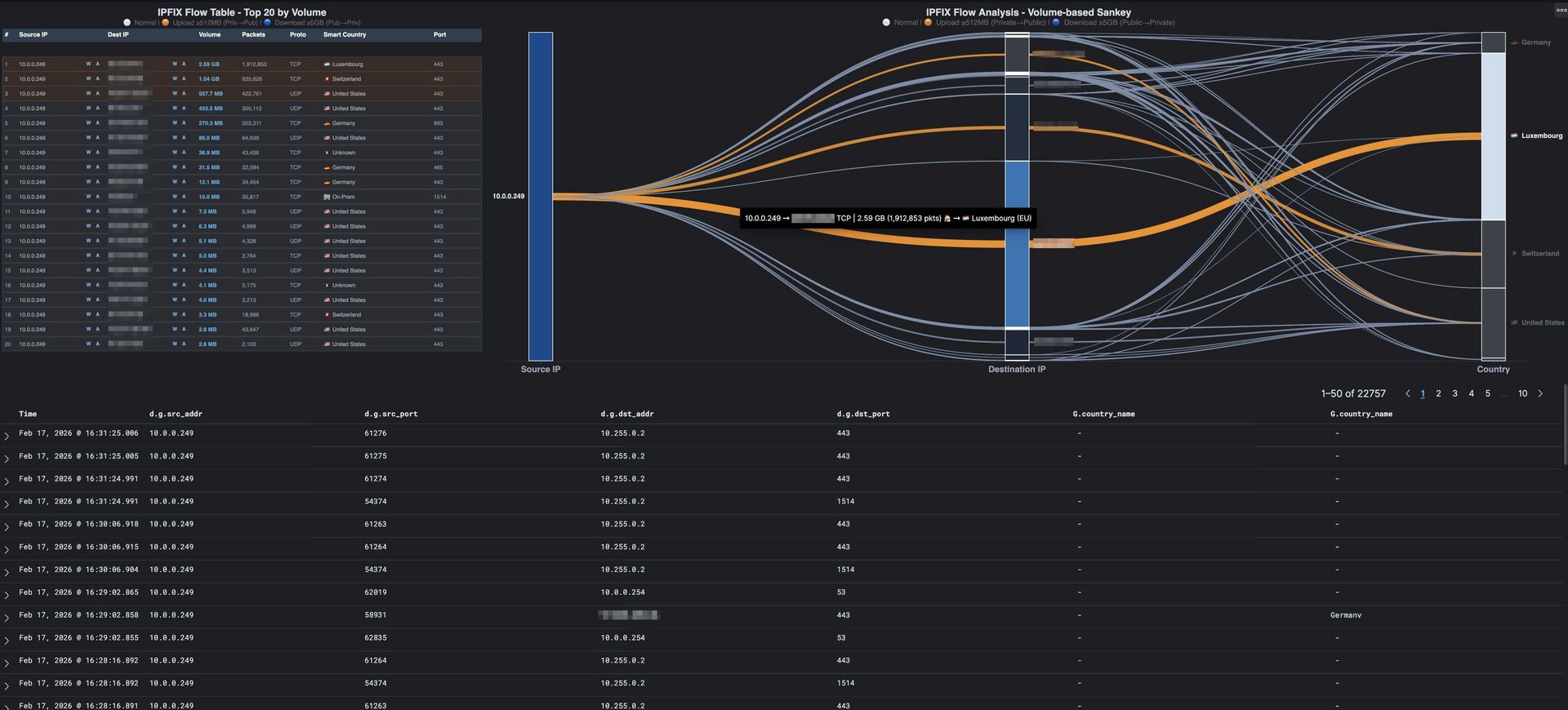

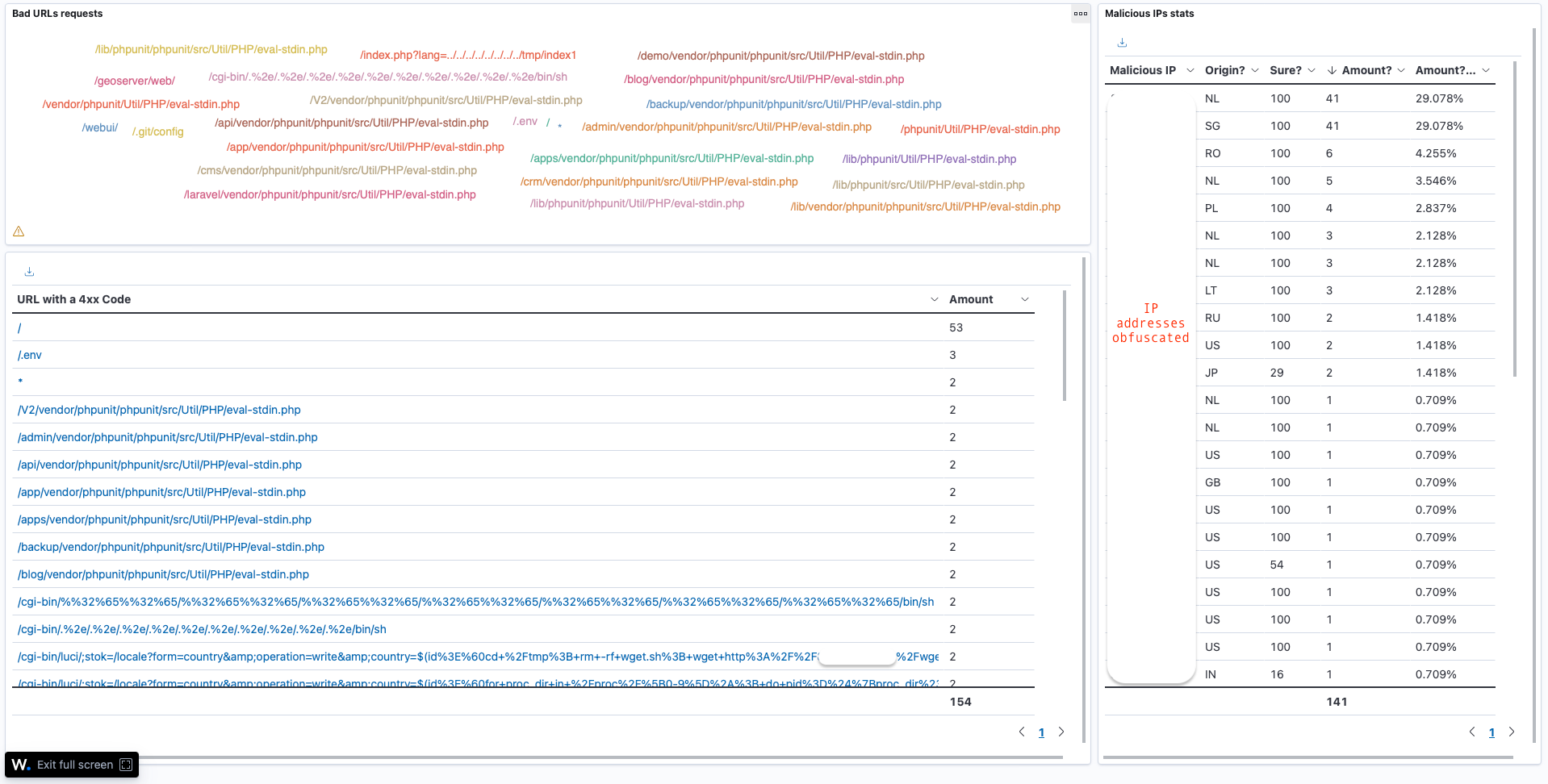

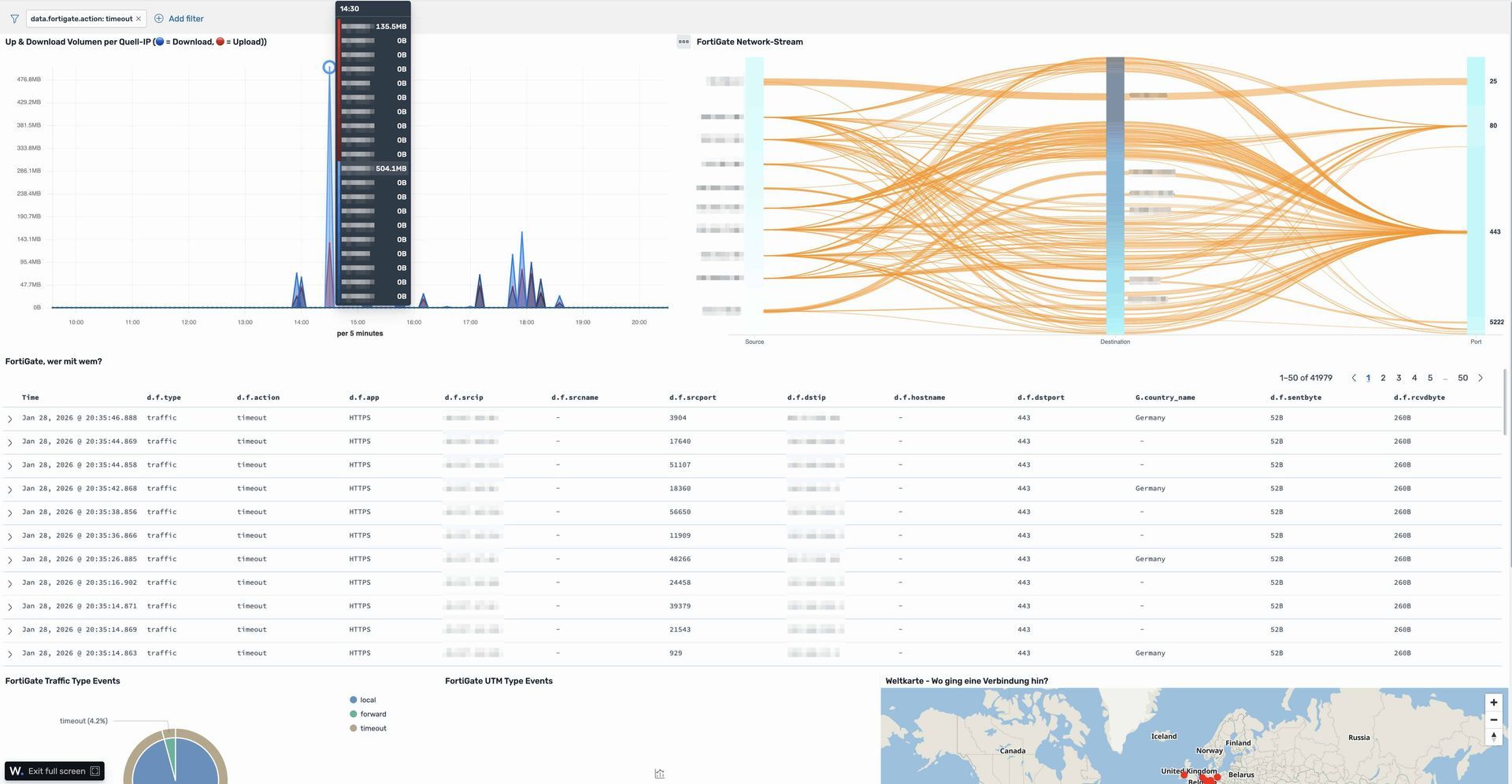

- Entwicklung von aussagekräftigen Dashboards für eine maximale Transparenz.

- 100 % ohne Schlangenöl, dafür mit 100 % natürlicher Intelligenz.

- Sparen Sie bei der Lizenz, nicht an der Kompetenz!

Log- und Datenstromverarbeitung: Engineering statt Workarounds

Wazuh liefert eine solide Basis an Decodern für gängige Datenquellen. In der Praxis zeigt sich jedoch: Jede IT-Infrastruktur hat Eigenheiten. Firewalls, Fachanwendungen, IoT-Systeme oder eigenentwickelte Software erzeugen Logdaten, die kein Hersteller der Welt vollständig vorhersehen kann. Dort, wo Standarddecoder an ihre Grenzen stoßen – und das passiert in jeder gewachsenen Infrastruktur – entscheidet die Qualität der individuellen Verarbeitung über den Nutzen des gesamten SIEM Systems.

Mein Ansatz:

Ich behandle Ihre Logdaten als das, was sie sind – strukturierte Informationen mit exakten Datentypen, nicht bloß Textzeilen. Eine IP-Adresse wird als Netzwerkobjekt verarbeitet, eine Portnummer als Ganzzahl, ein Zeitstempel mit Mikrosekunden-Präzision. Das klingt selbstverständlich, ist es in der Praxis aber selten.

Was das für Sie konkret bedeutet: Saubere Datentypen sind kein akademisches Detail – sie sind die Grundlage für alles, was ein SIEM leistungsfähig macht. Erst wenn Zahlen als Zahlen verarbeitet werden, lassen sich Schwellwerte berechnen, Durchschnitte bilden und statistische Abweichungen erkennen. Erst wenn IP-Adressen als Netzwerkobjekte vorliegen, kann auf ganze Subnetze gefiltert werden, statt einzelne Adressen zu suchen.

Kurz: Korrekte Datentypen ermöglichen mathematische und logische Operationen, die aus einer Datenflut von Hunderttausenden Events die relevanten Muster herausfiltern. Ohne diese Grundlage bleibt jedes SIEM ein überteuerter Log-Sammler – unabhängig vom Hersteller.

Ein weiterer Aspekt, der in der Praxis häufig unterschätzt wird: Datenhomogenisierung und -anreicherung. Rohdaten werden dort, wo es sinnvoll ist, in verwertbare Informationen überführt ➸ Byte-Werte in lesbare Größen, kryptische Einzelfelder zu aussagekräftigen Zusammenhängen zusammengeführt, ergänzt um Kontext wie Geolokalisierung oder Asset-Zuordnung. Das Wazuh SIEM arbeitet mit Informationen, nicht mit Rohdaten ➸ und diese Informationen bilden Ihr Unternehmen ab, nicht nur einzelne Systeme.

Jeder Decoder wird gegebenenfalls eigenständig entwickelt, intensiv getestet und dokumentiert ➸ ohne Abhängigkeiten, die bei Updates oder Firmware-Wechseln brechen. Erst nach Abnahme durch Ihre IT geht die Lösung in den produktiven Betrieb.

Das Ergebnis: Verlässliche Alarme, präzise Analysen auch bei extremen Datenvolumen, und eine Architektur, die skaliert – vom KMU bis zur Infrastruktur mit über 10.000 Assets. Einen praxisnahen Einblick in diese Methodik bietet meine detaillierte Fallstudie zur pfSense-Integration mit strukturierter JSON-Verarbeitung.

Regel-Erstellung

Wazuh bietet eine Vielzahl von Regeln an, die die unterschiedlichsten Events bewerten. Jedes Monitoring erfordert jedoch eine individuelle Bewertung von Regeln im Kontext des eigenen Unternehmens, dessen Baseline-Security und Compliance.

Angepasste Regeln können z.B. folgende Punkte berücksichtigen:

- Betrachtung von normalen und abnormalen Systemlasten.

- Normale Bürozeiten vs. unüblichen Zeiten.

- Geo-Position eines Zugriffes.

- Häufigkeiten einer Aktion.

Weitere abnormale Verhaltensmuster müssen gegebenenfalls auch an die eigenen Umstände angepasst werden:

- Beendigung einer wichtigen Anwendung bzw. dessen Prozess.

- Netzwerkverkehr zu unbekannten und bekannten Zielen. Darunter kann auch ein invalider Traffic fallen z.B. im Rahmen der "Data Loss Prevention". Einen tieferen Einblick in die strategische Umsetzung von DLP mit Wazuh bietet mein Fachartikel bei security-insider.de.

- Unerlaubter Zugriff auf Anwendungen, Dateien und sonstigen Ressourcen.

- Unerlaubtes Ausspähen von Daten, Protokollen und Schwachstellen.

- Sonstiges Benutzer/Systemverhalten, welches unlogisch erscheint (z.B. ein legitimer Nutzer eines Password-Managers, löscht Kundenpasswörter außerhalb der üblichen Bürozeiten).

Bei der individuellen Erstellung von Regeln unterstütze ich Sie tatkräftig. Streng evidenzbasiert!

Security Configuration Assessment

Wazuh kann mit dem Modul "Security Configuration Assessment (SCA)" bei vielen Betriebssystemen, wichtige Sicherheitseinstellungen und Konfigurationen überwachen, welche auf den CIS-Benchmarks™ beruhen.

Hiermit erhalten Sie ein mächtiges Werkzeug, um Ihre System-Härtungen zu überwachen.

Mein Unternehmen ist auch ein aktives CIS SecureSuite® Mitglied, wo sich weitere Ergänzungen zu Wazuh anbieten. Als offizieller Editor des CIS-Benchmark™ NGINX v3.0.0 kenne ich die Benchmarks nicht nur in der Anwendung, sondern auch in deren Erstellung.

Als Besonderheit kann ich Ihnen folgende Optionen anbieten, um Wazuh weiter zu ergänzen und zu optimieren:

- Aktuellste CIS-Benchmarks™

- Maßgeschneiderte Profile, basierend auf den CIS-Benchmarks™, genau nach Ihren Bedürfnissen.

- GPOs, Skripte und das Know-how, um alle Einstellungen der CIS-Benchmarks™ bis zu 100 % zu ermöglichen!

- Erfahrung und Know-how in der Anpassung von Hunderten komplexen Einstellungen.

Dashboards und Reports

Wazuh Support 24/7

Ihre IT-Sicherheit hat Priorität. Daher biete ich

24/7 Wazuh Support

– verlässlich und transparent.

Direkter Draht zu mir –

ohne

nerviges E-Mail-Ping-Pong,

ohne

Call-Center und garantiert

ohne

Verkäufer.

100 % auf Deutsch 🇩🇪 oder auf US-Englisch 🇺🇸.

Selbst bei hartnäckigen Problemen werden Sie nicht alleine gelassen.

Lassen Sie sich beraten!

Mein Qualitätsversprechen

Meine Dienstleistung lässt Sie nicht allein, ich stehe aktiv mit Rat und Tat an Ihrer Seite.

- Objektiv, bodenständig und 100 % persönlich.

- Ohne den Teufel an die Wand zu malen.

- Dinge genau unter die Lupe nehmen, Fehler beim Namen nennen und vorausschauend arbeiten.

- Technik und Compliance aus einer Hand.

- Mit tiefgreifendem IT-Security Wissen aus der Praxis.

- Mit tiefgreifendem IT-Infrastruktur Wissen aus der Praxis.

- Mit intensivem Know-how der ISO 27001:2022 + ISO 27002:2022.

- Mit intensivem Know-how von NIS-2 und den CIS Critical Security Controls®.

- Bei Bedarf, 24x7!

- In Oberhausen/NRW ansässig, in Deutschland zu Hause.